La limitation des adresses IP suspectes bloque le traffic en provenance de toute adresse IP qui tente rapidement un trop grand nombre de connexions ou d’inscriptions. Cela permet de protéger vos applications contre les attaques à grande vitesse qui ciblent plusieurs comptes. La limitation des adresses IP suspectes est activée par défaut lorsque vous créez votre locataire Auth0. Lorsqu’Auth0 détecte un nombre élevé de tentatives d’inscriptions ou d’échecs de tentatives de connexion à partir d’une adresse IP, les tentatives suivantes reçoivent le code d’état HTTP 429 Trop de requêtes jusqu’à ce que cette adresse IP ne soit plus limitée.Documentation Index

Fetch the complete documentation index at: https://auth0.generaltranslation.app/llms.txt

Use this file to discover all available pages before exploring further.

Configurer la limitation des adresses IP suspectes

- Rendez-vous à Dashboard > Sécurité > Protection contre les attaques et sélectionnez Limitation des adresses IP suspectes.

- Sélectionnez la case à cocher en haut de la page pour activer ou désactiver la limitation des adresses IP suspectes.

Autoriser un dépassement des limites par les adresses IP de confiance

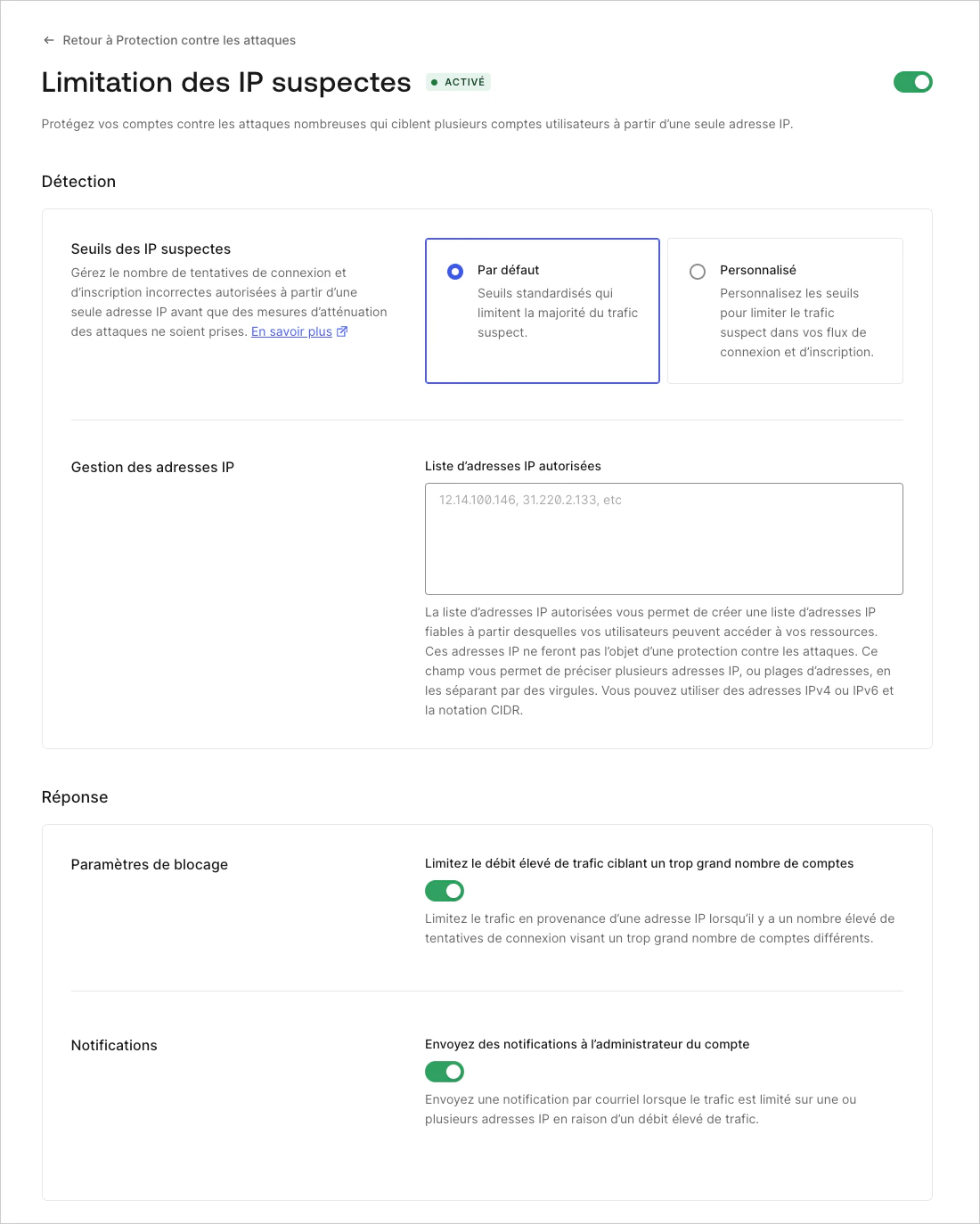

- Rendez-vous à Dashboard > Sécurité > Protection contre les attaques et sélectionnez Limitation des adresses IP suspectes.

- Dans le champ Liste des IP autorisées saisissez les adresses IP et/ou les plages CIDR pour lesquelles vous souhaitez autoriser un nombre illimité de tentatives de connexion et d’inscription. Séparez plusieurs adresses IP et/ou plages CIDR par des virgules.

Configurer la réponse

- Rendez-vous à Dashboard > Sécurité > Protection contre les attaques et sélectionnez Limitation des adresses IP suspectes.

- Naviguez vers la section Réponse.

- Dans la section Paramètres de blocage, activez Limiter le traffic à grande vitesse ciblant un trop grand nombre de comptes pour bloquer le trafic des adresses IP qui dépassent le seuil de connexions ou d’inscriptions.

- Dans la section Notifications, activez Envoyer une notification à l’administrateur du compte pour envoyer automatiquement un courriel aux administrateurs des locataires lorsqu’une adresse IP dépasse le seuil de connexions ou d’inscriptions.

- Sélectionnez Enregistrer.

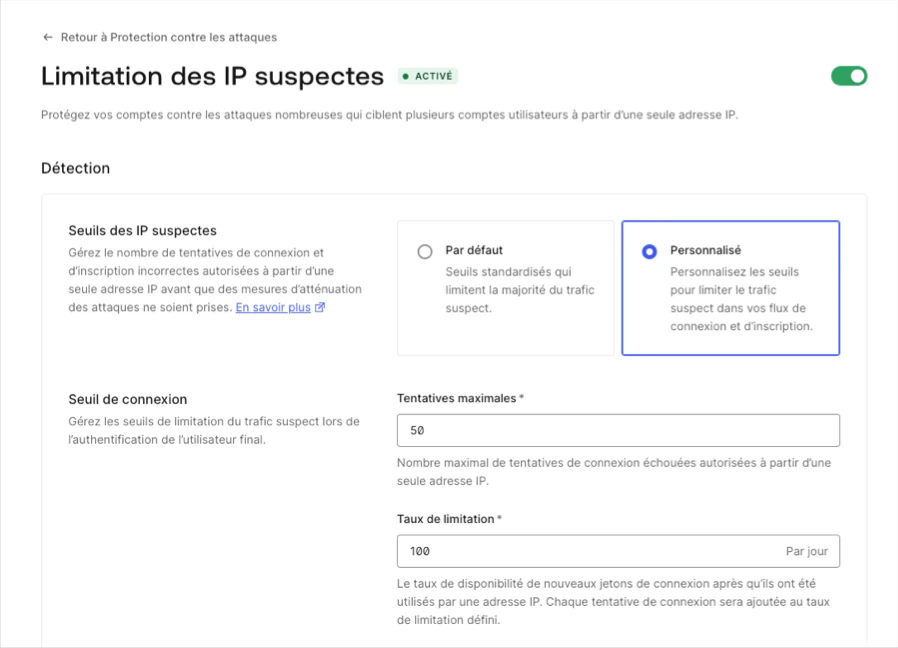

Configurer les limites et les taux de limitation

- Le nombre maximal de tentatives de connexion et d’inscriptions infructueuses autorisées à partir d’une adresse IP donnée.

- Le taux auquel les adresses IP restreintes sont autorisées à faire de nouvelles tentatives de connexion et d’inscription.

-

Rendez-vous à Dashboard > Sécurité > Protection contre les attaques et sélectionnez Limitation des adresses IP suspectes.

- Localisez la section Détection.

- Sélectionnez Personnalisés pour Seuils pour les adresses IP suspectes.

-

Configurez les paramètres Seuil de connexions suivants :

- Tentatives maximales : saisissez le nombre de tentatives de connexion infructueuses qu’une seule adresse IP peut effectuer en un jour avant qu’Auth0 ne bloque la tentative suivante.

- Taux de limitation : saisissez le taux d’acceptation de nouveaux jetons de connexion.

-

Configurez les paramètres Seuil d’inscriptions suivants :

- Tentatives maximales : saisissez le nombre de tentatives d’inscriptions infructueuses qu’une seule adresse IP peut effectuer en une minute avant qu’Auth0 ne bloque la tentative suivante.

- Taux de limitation : saisissez le taux d’acceptation des nouveaux jetons d’inscription.

- Sélectionnez Enregistrer.

Comment fonctionne la limitation des adresses IP suspectes

Tentatives de connexion

Tentatives d’inscription

Demandes malformées et erreurs de validation du schéma

Cas particuliers

- Utiliser l’acceptation par mot de passe du propriétaire de la ressource depuis le système dorsal d’une application : l’utilisation de cet appel ne permet pas d’obtenir l’adresse IP de l’utilisateur; cependant, pour que la limitation des IP suspectes fonctionne correctement, vous pouvez configurer votre application pour qu’elle envoie l’adresse IP de l’utilisateur dans le cadre de la demande. Consulter Éviter les problèmes courants liés au flux de mot de passe du propriétaire de ressource et à la protection contre les attaques envoyer l’adresse IP de l’utilisateur depuis votre serveur :.

- Authentification d’un grand nombre d’utilisateurs à partir de la même adresse IP : les utilisateurs qui se trouvent derrière un proxy sont plus susceptibles d’atteindre les limites fixées et de déclencher une limitation. Vous pouvez éviter de déclencher par erreur une limitation en configurant une liste d’autorisations pour l’IP et la plage CIDR du proxy. Consulter Éviter les problèmes courants liés au flux de mot de passe du propriétaire de ressource et à la protection contre les attaques configurer votre application pour faire confiance à l’adresse IP :.