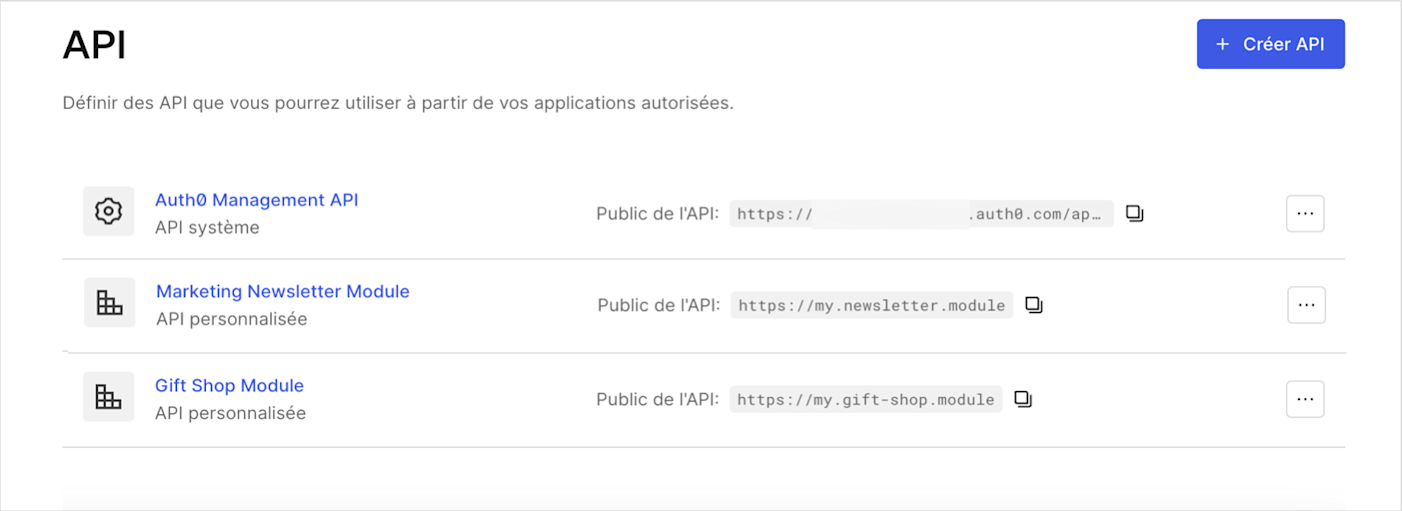

Utilisez l’onglet Paramètres de dans Dashboard > Applications > API pour configurer les API enregistrées que vous pouvez utiliser à partir de vos applications autorisées. Pour configurer les paramètres d’une API, cliquez sur … à côté d’une API dans la liste et sélectionnez Paramètres ou cliquez sur le nom de l’API. Pour savoir comment créer et enregistrer une API, lisez Enregistrer les API.Documentation Index

Fetch the complete documentation index at: https://auth0.generaltranslation.app/llms.txt

Use this file to discover all available pages before exploring further.

Paramètres

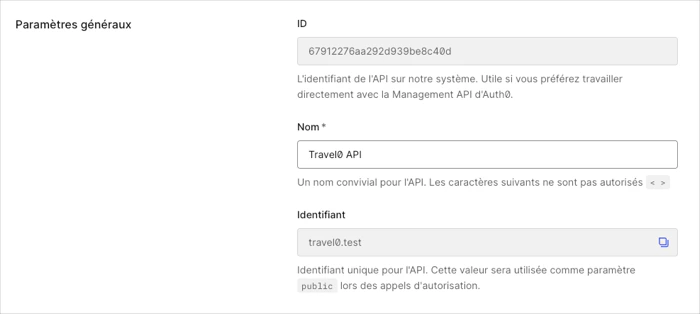

Paramètres généraux

- Id : chaîne alphanumérique unique générée par Auth0. Ces informations sont en lecture seule et vous n’en aurez besoin que si vous travaillez directement avec les points de terminaison des serveurs de ressources de Management API Auth0.

- Nom : un nom convivial pour l’API. N’affecte aucune fonctionnalité. Les caractères suivants ne sont pas autorisés :

< >. - Identifiant : identifiant unique pour votre API. Cette valeur est définie lors de la création de l’API et ne peut plus être modifiée par la suite. Nous recommandons d’utiliser une URL, mais il n’est pas nécessaire qu’elle soit accessible au public; Auth0 n’appellera pas votre API.

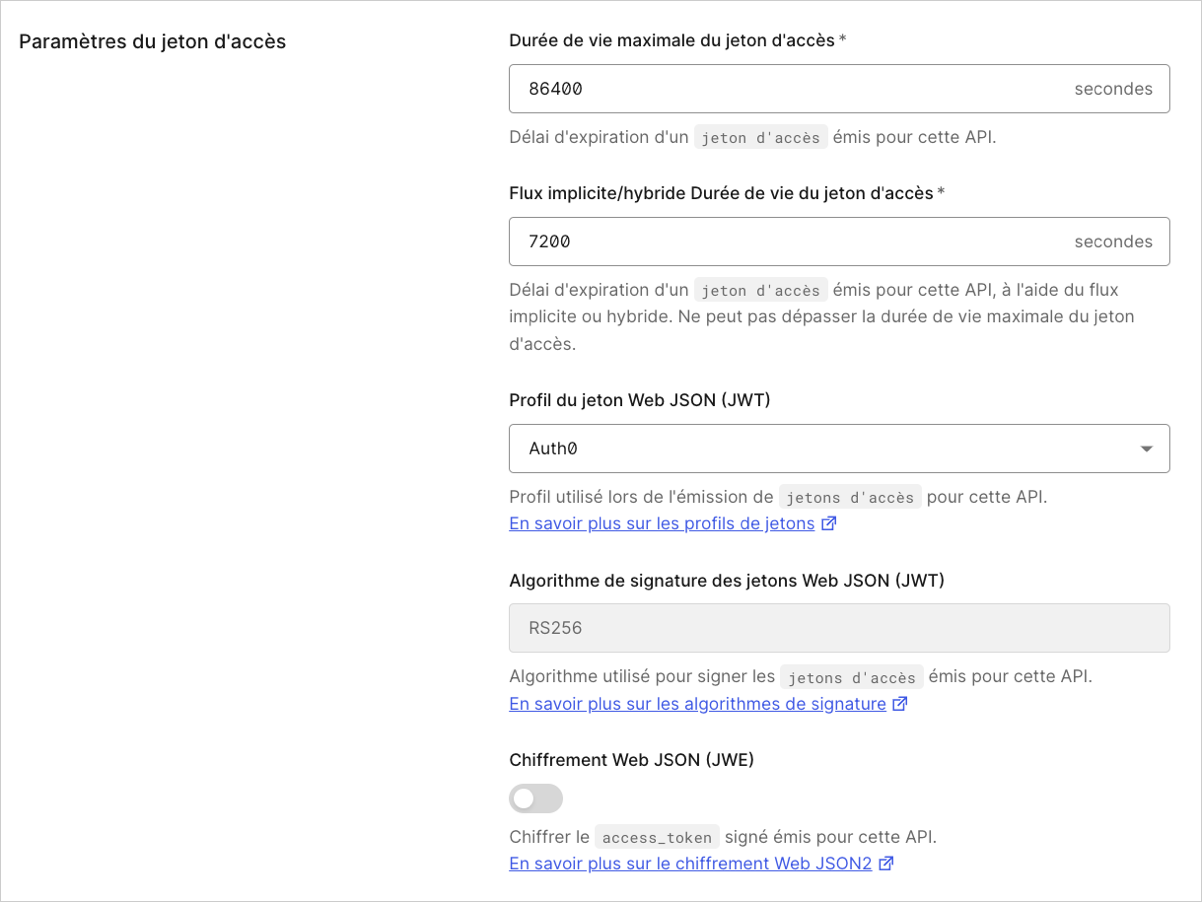

Paramètres du jeton

- Durée de vie maximale du jeton d’accès (secondes) : durée (en secondes) avant l’expiration d’un jeton d’accès. La valeur par défaut est de 86 400 secondes (24 heures). La valeur maximale que vous pouvez définir est de 2 592 000 secondes (30 jours).

- Durée de vie du jeton d’accès au flux implicite / hybride (secondes) : durée (en secondes) avant l’expiration d’un jeton d’accès émis à l’aide d’un flux implicite ou hybride. La valeur par défaut est de 86 400 secondes (24 heures). La valeur ne doit pas dépasser la durée de vie maximale du jeton d’accès.

-

Profil de jetons Web JSON () : le profil détermine le format des jetons d’accès émis pour l’API. Les valeurs possibles sont

Auth0etRFC 9068. Pour en savoir plus, lisez Profils de jetons d’accès. -

Algorithme de signature des jetons Web JSON (JWT) : l’algorithme utilisé pour signer les jetons. La signature est utilisée pour vérifier que l’expéditeur du jeton web JSON (JWT) est bien celui qu’il prétend être et pour s’assurer que le message n’a pas été modifié en cours de route. Les valeurs possibles sont

HS256etRS256. Si vous sélectionnezRS256(recommandé), le jeton sera signé avec la clé privée de votre locataire. Cette valeur est définie lors de la création de l’API et ne peut plus être modifiée par la suite. Pour en savoir plus sur les algorithmes de signature et leur fonctionnement dans Auth0, lisez Algorithmes de signatureLa signature fait partie d’un JWT. Si vous n’êtes pas familier avec la structure des JWT, veuillez consulter Structure du jeton Web JSON. - Chiffrement Web JSON (JWE) : lorsque cette option est activée, les jetons d’accès émis sont chiffrés au format chiffrement Web JSON (JWE). Pour en savoir plus, lisez Chiffrement Web JSON.

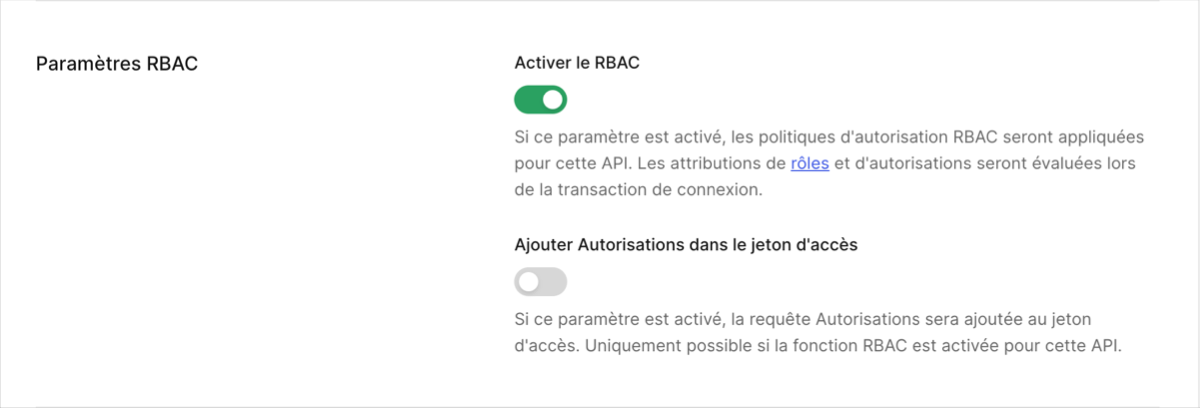

Paramètres RBAC

- Activer RBAC : activez ce paramètre pour que les politiques RBAC soient appliquées à l’API. Pour en savoir plus, lisez Contrôle d’accès basé sur les rôles et Activer le contrôle d’accès basé sur les rôles (RBAC) pour les API. Pour obtenir une aide au dépannage, consultez Dépannage du contrôle d’accès et de l’autorisation basés sur les rôles.

- Ajouter des permissions dans le jeton d’accès : activez ce paramètre pour ajouter l’autorisation de permissions au jeton d’accès. Ce paramètre n’est disponible que si vous activez RBAC. Vous pouvez configurer les autorisations dans l’onglet Permissions.

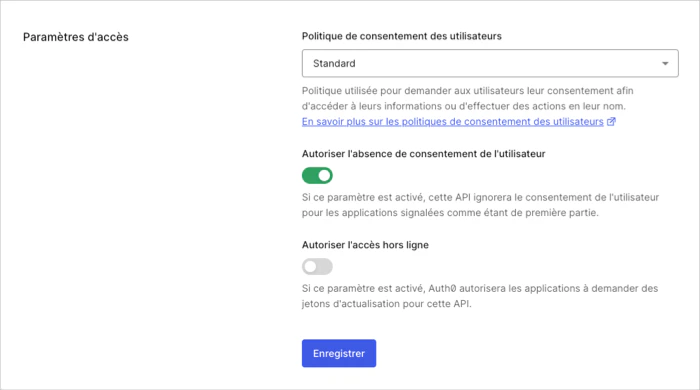

Paramètres d’accès

- Permettre d’ignorer le consentement de l’utilisateur : activez ce paramètre pour que l’API ignore le consentement de l’utilisateur pour les applications marquées comme étant de « première partie »

- Autoriser l’accès hors ligne : activez ce paramètre pour permettre aux applications de demander des jetons d’actualisation pour l’API.

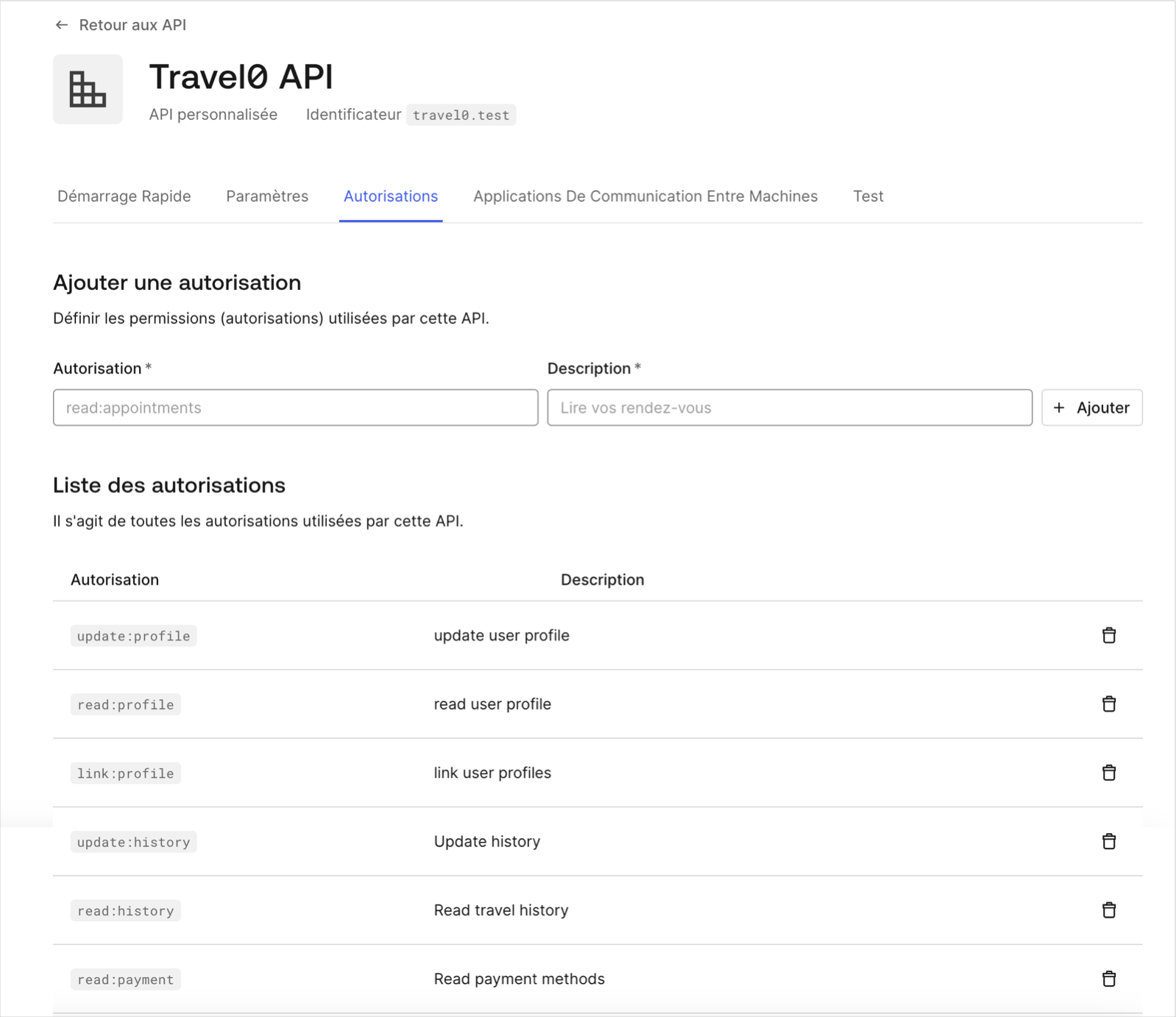

Autorisations

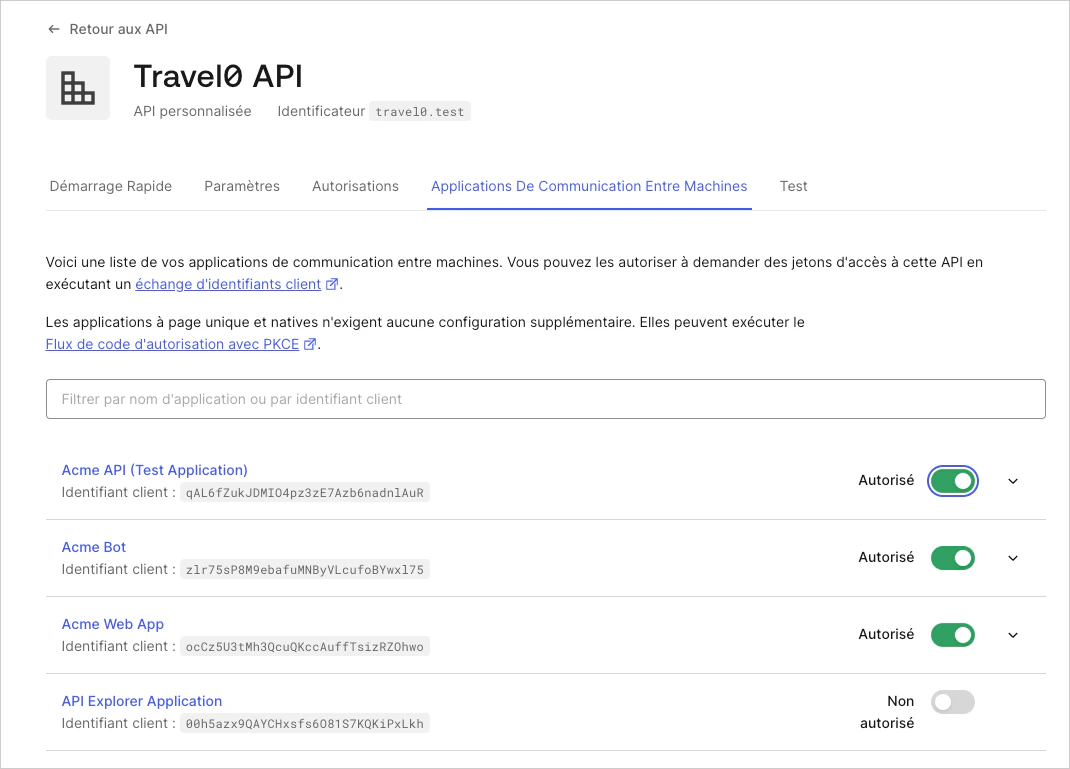

Applications machine-machine

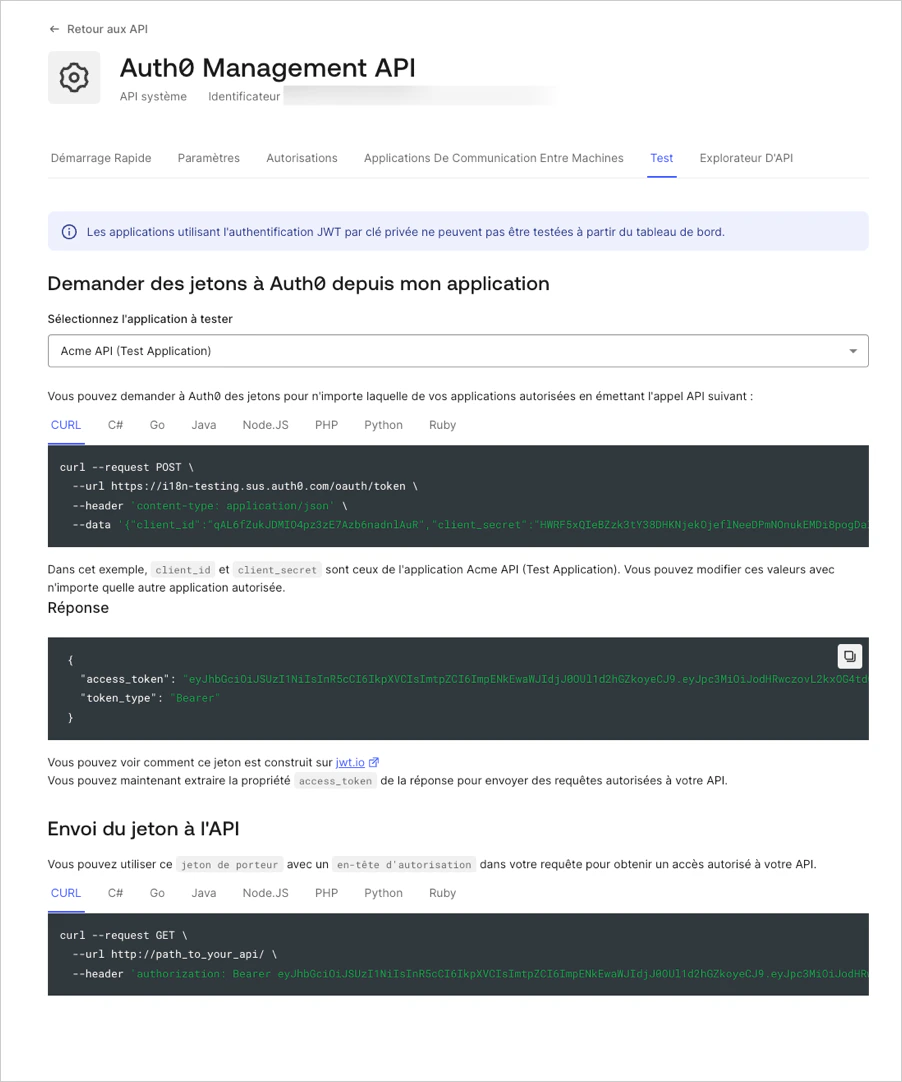

Test

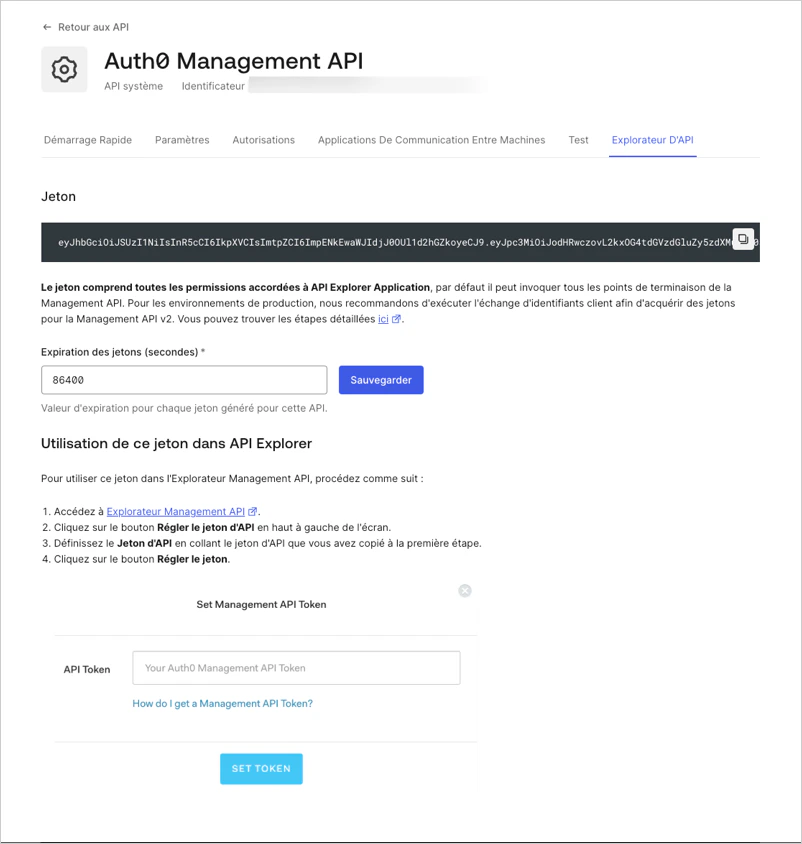

Explorateur de Management API