Google Cloud Endpoints (GCE) est un système de gestion d’API offrant des fonctionnalités pour vous aider à créer, maintenir et sécuriser vos API. GCE utilise OpenAPI pour définir les points de terminaison, les entrées et les sorties, les erreurs et la description de la sécurité de votre API. Pour plus d’informations sur la spécification OpenAPI, voir le référentiel de spécification OpenAPI sur GitHub. Ce tutoriel explique comment sécuriser Google Cloud Endpoints avec Auth0.Documentation Index

Fetch the complete documentation index at: https://auth0.generaltranslation.app/llms.txt

Use this file to discover all available pages before exploring further.

Prérequis

/airportName, qui renvoie le nom d’un aéroport à partir de son code IATA de trois lettres.

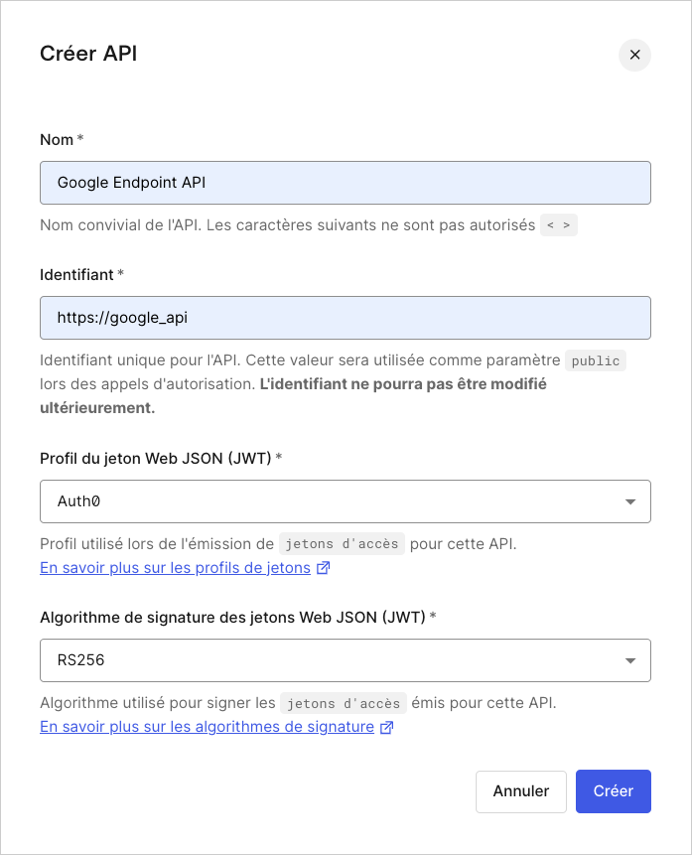

Définir l’API dans Auth0

http://google_apidans la capture d’écran ci-dessus) à utiliser à l’étape suivante.

Mettre à jour la configuration de l’API

openapi.yaml.

Ajouter des définitions de sécurité

securityDefinitions. Dans cette section, ajoutez une nouvelle définition (auth0_jwt) avec les champs suivants :

| Champ | Description |

|---|---|

authorizationUrl | L’URL d’autorisation, doit être définie sur "https://{yourDomain}/authorize" |

flow | Le flux utilisé par le schéma de sécurité OAuth2. Les valeurs valides sont "implicit", "password", "application" ou "accessCode". |

type | Le type du schéma de sécurité. Les valeurs valides sont "basic", "apiKey" ou "oauth2" |

x-google-issuer | L’émetteur d’un identifiant, doit être défini sur "https://{yourDomain}/" |

x-google-jwks_uri | L’URI de la clé publique définie pour valider la signature JSON Web Token (JWT). Définissez ceci sur "https://{yourDomain}/.well-known/jwks.json" |

x-google-audiences | L’identifiant de l’API, assurez-vous que cette valeur correspond à ce que vous avez défini dans Auth0 Dashboard pour l’API. |

Mettre à jour le point de terminaison

security avec la section securityDefinition que nous avons créée à l’étape précédente.

security indique au proxy GCE que notre chemin /airportName s’attend à être sécurisé avec la définition auth0-jwt.

Après la mise à jour de la configuration OpenAPI, elle devrait ressembler à ceci :

Redéployer l’API

Tester l’API

GET à votre API avec un en-tête d’autorisation du Bearer {ACCESS_TOKEN} pour obtenir un accès autorisé :

Et voilà!