Documentation Index

Fetch the complete documentation index at: https://auth0.generaltranslation.app/llms.txt

Use this file to discover all available pages before exploring further.

Fournisseurs de services SAML

Fournisseurs d’identité SAML

- adAS

- ADFS

- Dot Net Workflow

- Elastic Team & Enterprise

- Entrust GetAccess & IdentityGuard (vérifier le protocole pris en charge)

- EIC (vérifier le protocole pris en charge)

- Ilex Sign&go

- iWelcome

- NetIQ Access Manager

- OpenAM

- RCDevs Open SAMPL IdP

- Optimal IdM VIS Federation Services

- Oracle Access Manager (Oracle Identity Federation a fusionné avec celui-ci)

- PingFederate (IDP Light)

- RSA Federated Identity (IDP Light)

- SecureAuth

- Symplified

- Tivoli Federated Identity Manager

- TrustBuilder

- Ubisecure SSO

- WSO2 Identity Server

Auth0 en tant que fournisseur de services

- Une fois que le fournisseur d’identité a créé l’utilisateur, vous pouvez utiliser un processus hors bande pour créer l’utilisateur correspondant dans l’application (ou Auth0) et ajouter tous les attributs du profil utilisateur requis par l’application. Après authentification, si des attributs manquent dans le profil, l’application peut les obtenir auprès de la source appropriée et les stocker dans le profil utilisateur Auth0. Les attributs supplémentaires sont alors envoyés à l’application (en plus de ceux ajoutés par le fournisseur d’identité) la prochaine fois que l’utilisateur se connecte.

- Vous pouvez utiliser une règle Auth0 pour appeler une API afin de récupérer les informations manquantes et de les ajouter dynamiquement au profil Auth0 (qui est ensuite renvoyé à l’application). Les règles s’exécutent après une authentification réussie, ce qui permet à votre application de récupérer les attributs du profil à chaque fois ou d’enregistrer les attributs dans le profil Auth0.

- Auth0 peut transmettre les informations de profil de base du fournisseur d’identité à l’application, qui récupère ensuite les informations manquantes auprès d’une autre source. Avec ces deux ensembles d’informations, l’application crée un profil utilisateur local.

exemple.com à la configuration de connexion SAMLP Auth0 pour l’Entreprise X, tous les utilisateurs avec des courriels du domaine exemple.com seront traités par l’IdP spécifique pour l’Entreprise X.

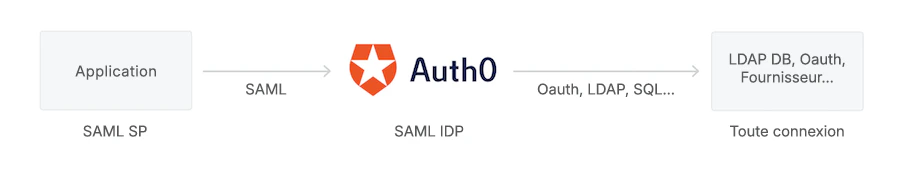

Auth0 en tant que fournisseur d’identité

- En utilisant un système d’authentification principal, comme un annuaire LDAP, une base de données ou un autre fournisseur d’identité SAML.

- En utilisant le .

- En appelant l’Auth0 .

- En implémentant l’inscription des utilisateurs en libre-service.

- Un processus hors bande créant des profils utilisateurs dans l’application;

- Une règle Auth0 qui s’exécute lors de la première connexion et qui appelle une API d’application pour créer le profil utilisateur dans l’application;

- Modifier l’application pour créer des profils utilisateurs de manière dynamique, sur la base des informations contenues dans l’assertion SAML.

Tester SAML SSO en utilisant Auth0 comme fournisseur de service et d’identité

En savoir plus

- Intégrations SAML d’authentification unique

- Configurer Auth0 en tant que fournisseur de services SAML

- Configurer Auth0 en tant que fournisseur d’identité SAML

- Tester SAML SSO avec Auth0 comme fournisseur de service et fournisseur d’identité

- Paramètres de configuration du fournisseur d’identités SAML

- Personnaliser les assertions SAML